Ссылка на Мега сайт зеркало – https://mega555kf7lsmb54yd6etzginolhxxi4ytdoma2rf77ngq55fhfcnyid.biz

Ссылка на Мега через Tor: meqa.cc

Что такое фишинговые ссылки, и как отличать их от настоящих адресов Mega

Фишинг — одна из самых серьёзных угроз современного мира для любой крупной компании. Это инструмент в первую очередь социальной инженерии, обращённый на получение конфиденциальной информации от пользователей. Как правило, целью фишинга является получение доступа к электронному личному кабинету пользователя на сайте банка, корпоративного портала или интернет-магазина, имеющего личный онлайн-кошелёк для каждого пользователя.

Угрозы

Технология фишинга зародилась еще в конце 80-х годов, но тогда она была лишь концепцией. Первые успешные фишинговые атаки произошли в начале 90-х годов прошлого века. Одной из первых крупных корпораций, подвергшихся фишигу, была американский медийный конгломерат AOL. Злоумышленники использовали мессенджеры быстрых сообщений, представляясь жертве сотрудниками AOL, чтобы узнать пароль от аккаунта и для получения доступа к данным кредитных карт. Само собой, использовались различные ключевые фразы, например, «подтверждение аккаунта» и другие технические фразы, создающие у жертвы иллюзию общения с технической поддержкой фирмы. Впоследствии взломанные аккаунты использовались мошенниками для рассылки спама и фишинговых писем со ссылками на мошеннические (фишинговые) сайты, посредством которых ещё больше людей попадалось «на крючок».

Успехи с атаками на AOL в течение нескольких лет привели к тому, что по всему миру стали формироваться различные мошеннические группировки, практикующими фишинг. Так, первыми серьезными фишинговыми атаками на банковские системы стали две фишинговые атаки на платёжную систему e-gold в 2001 году. А уже начиная с 2004 года, по данным википедии, фишинг стал основной угрозой всех развивающихся компаний.

Распространение цензуры в интернете привело к развитию даркнета как децентрализованной анонимной сети, позволяющей обходить цензуру и обмениваться запрещёнными материалами. В свою очередь, это оказало серьёзную поддержку всем мошенникам, в том числе и фишерам, в осуществлении их действий. Благодаря даркнету, стала возможным глобальная, не контролируемая властями торговля оружием и запрещёнными веществами. Мошенники, пользуясь случаем, проводят постоянно атаки на даркнет-магазины и площадки, уводя достаточно большое количество потенциальных клиентов и их денег к себе в карман.

Так, например, в 2019 году масштабной фишинговой кампании подвергся известный в СНГ даркнет-портал Mega. Фишеры разместили сотни фейковых страниц различного содержания в даркнете и открытом интернете. Пользуясь передовыми информационными технологиями, мошенники обеспечили размещение большинства фишинговых страниц в топе результатов релевантных поисковых запросов.

Примеры

Как и в случае с обычным интернет-сайтом, все фишинговые ссылки на Мега отличаются одним или несколькими из следующих пунктов:

1) Страница ведёт в открытый интернет, ссылка замаскирована под оригинальную за счёт добавления в адрес ссылки домена открытой сети, например, не «http://Megaruzxpnew4af.onion/«, а «http://Megaruzxpnew4af.onion .ru/» или «http://Megaruzxpnew4af.onion .fi/». Такой суффикс в адресе сигнализирует о том, что на данную страницу можно зайти любым обычным браузером. Портал Мега же расположен в даркнет-сети TOR (.onion) и доступен только через TOR-браузер.

2) В адресе «http://Megaruzxpnew4af.onion/» изменён порядок символов. Это приводит к тому, что посетитель попадает не на официальную страницу, а на точную копию Мега мошенников.

3) Самое главное: это не страница http://Megaruzxpnew4af.onion/, являющаяся официальной страницей Мега в даркнете.

Столь значительное распространение фишинга и мошенников, использующих этот метод обмана пользователей говорит лишь о слабом владении основами информационной безопасности большинством пользователей всемирной паутины. За более чем тридцатилетнюю историю мошенничества фишингом сама технология фишинга не претерпела никаких значимых изменений. Произошло только развитие информационных технологий.

На сайте Мега размещено множество магазинов, предлагающие запрещённые товары. Роль Мега как посредника между магазинами и покупателями заключается в обеспечении надёжного механизма купли-продажи товара за криптовалюту и разрешении возникающих спорных вопросов. Особый интерес для мошенников сайт Мега представляет по причине высокого криптовалютного оборота, что говорит о большом числе покупателей и соответственно продавцов, которых можно обмануть.

Как производится обман? Есть несколько методов обмана. Рассмотрим каждый из них.

Первый.

Мошенники создают сайт внешне очень похожий на настоящий сайт Мега (иногда идеально совпадающий с настоящим), берут настоящий адрес сайта Мега в даркнете — «http://Megaruzxpnew4af.onion/» и, например, изменяют одну или несколько букв в нём — Megaruxz____pnew4af. Здесь поменяли местами буквы «z» и «x». Такая подделка будет размещена в даркнете.

Другой пример, когда мошенники добавляют в конец адреса «.com», «.ru», «.net» и тому подобные «окончания», например, Megaruzxpnew4af.onion.com/. Такие клоны размещают в обычном интернете.

Оба примера рассчитаны на лень человека досконально проверять адрес и/или невнимательность. Это происходит так: беглый взгяд на результат поиска — вроде то что надо, заходим, входим в личный кабинет»… И всё, аккаунт «угнали». И даже двухфакторная аутентификация не всегда спасает, потому что некоторые сайты умеют в реальном времени вводить передаваемые вами данные на официальном сайте Мега в даркнете!

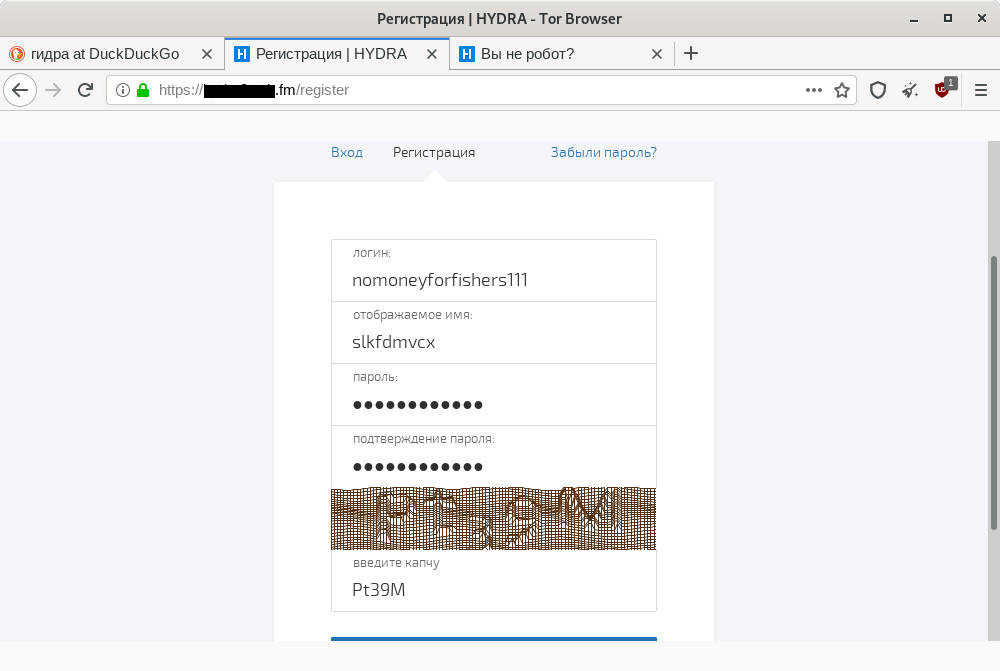

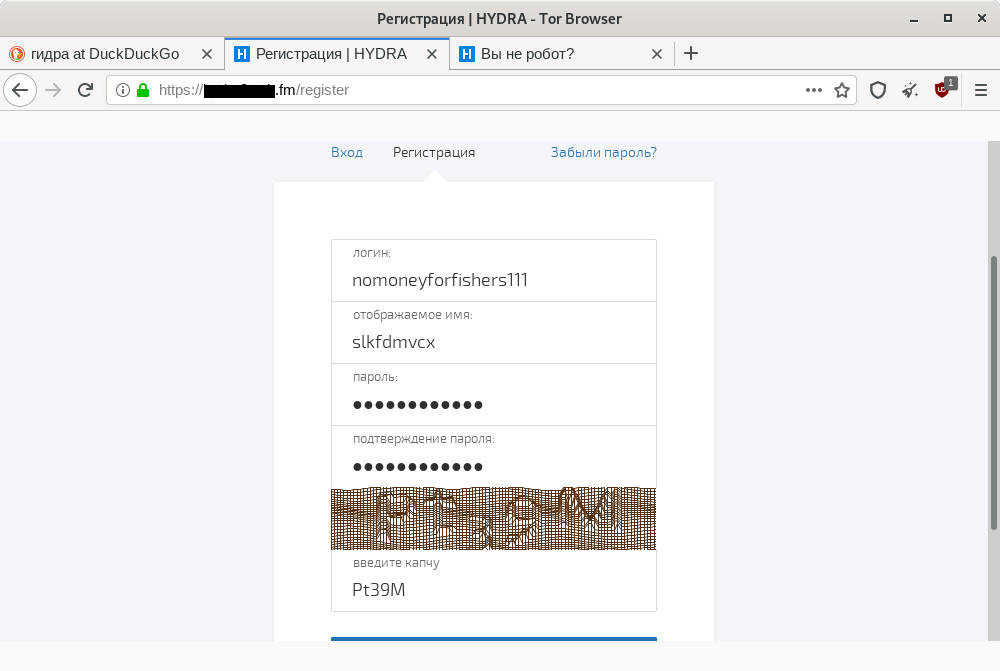

Чтобы доказать это, проделаем следующий фокус: зайдем на сайт мошенников

Сайт мошенников

Сайт мошенников

и зарегистрируем новый «левый» аккаунт.

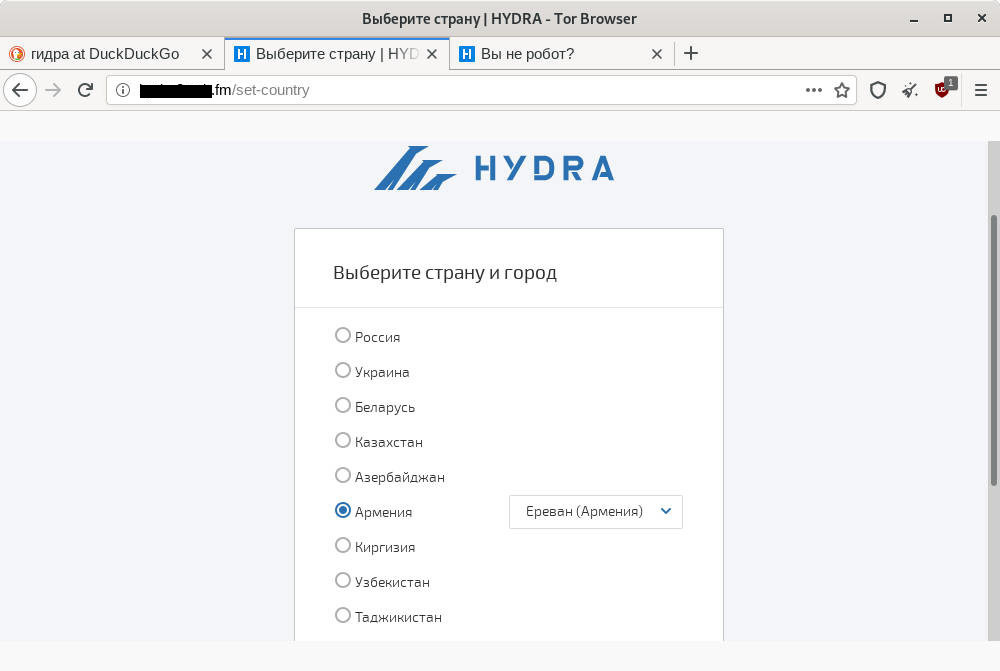

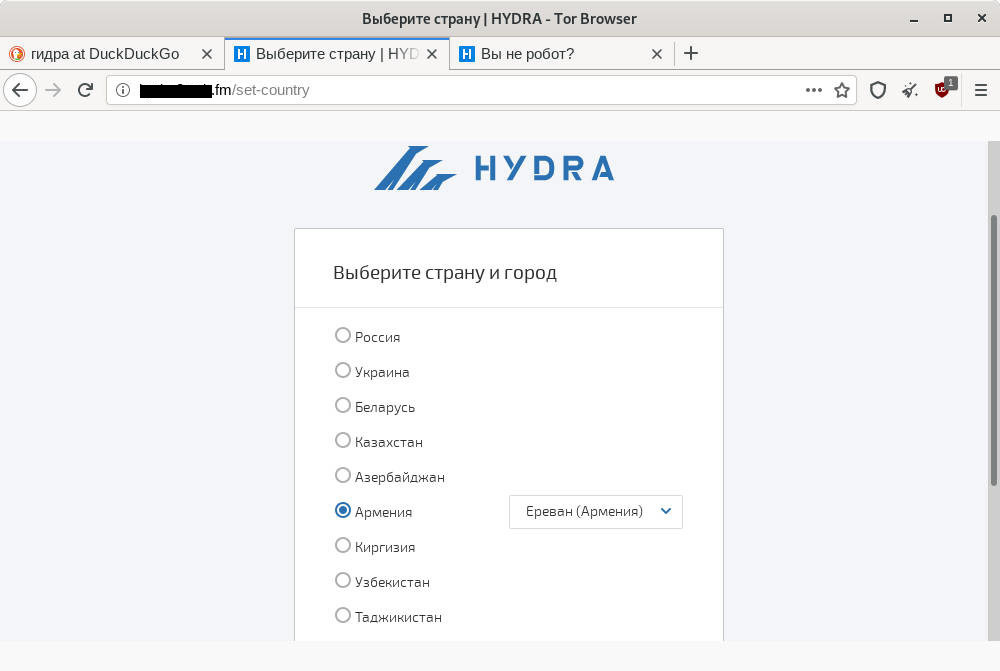

После регистрации, соглашаемся с правилами предоставления услуг и выбираем город.

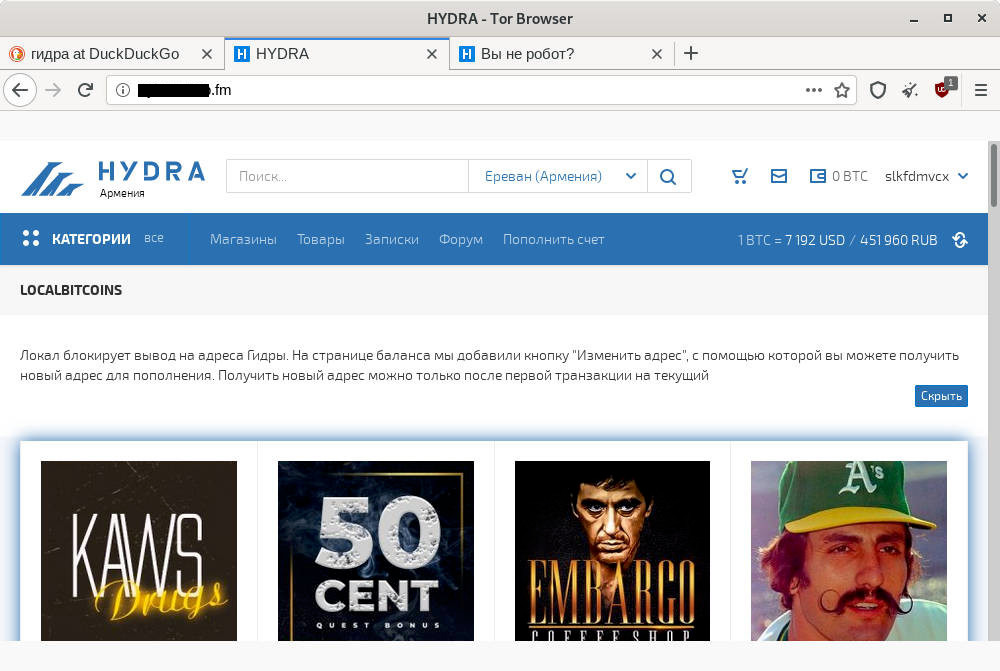

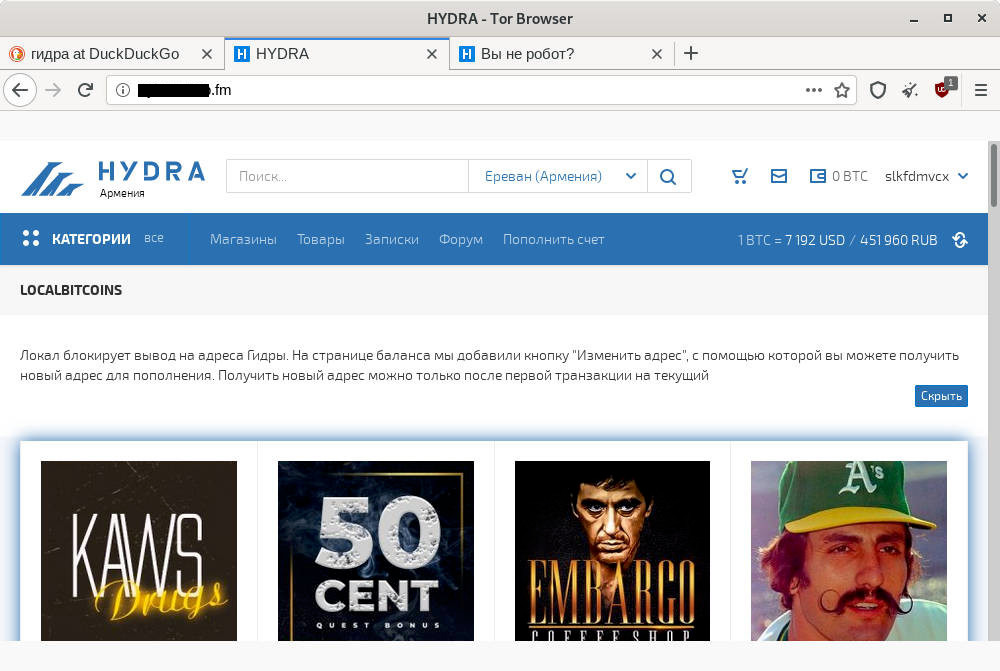

Вуаля, аккаунт готов.

Теперь попробуем под этим новым аккаунтом зайти на Мега в даркнете по правильной ссылке: «http://Megaruzxpnew4af.onion/«.

Попытка входа на официальный сайт Мега в даркнете

И, черт возьми — мы зашли…

И это — очень и очень плохо! Это означает, что мошенники сделали почти полную копию официальной ссылки на Мега. Эта фишинговая ссылка позволяет мошенникам заполучить не только логин и пароль, но и код двухфакторной аутентификации, если его добавлять со страницы мошенников, или перехватывать текущий одноразовый пароль во время входа в личный кабинет. Более того, скорее всего такая фальшивая страница поддерживает и второй способ обмана, о котором рассказано ниже.

Второй.

Это более тонкий способ обмана, его гораздо сложнее определить даже опытным сёрферам даркнета. Он заключается в подмене платёжного адреса при совершении покупки или при выводе средств с кошелька, если это осуществляется с аккаунта продавца. Причём в зависимости от квалификации мошенников, адрес биткоин-кошелька может быть заменён на странице совершения перевода, и в этом случае есть возможность обнаружить подмену адреса биткоин-кошелька. Матёрые фишеры составляют сайт так, что подмена кошелька назначения перевода происходит автоматически после подтверждения перевода крипты. Такая подмена станет видна только после того, как деньги украдены.

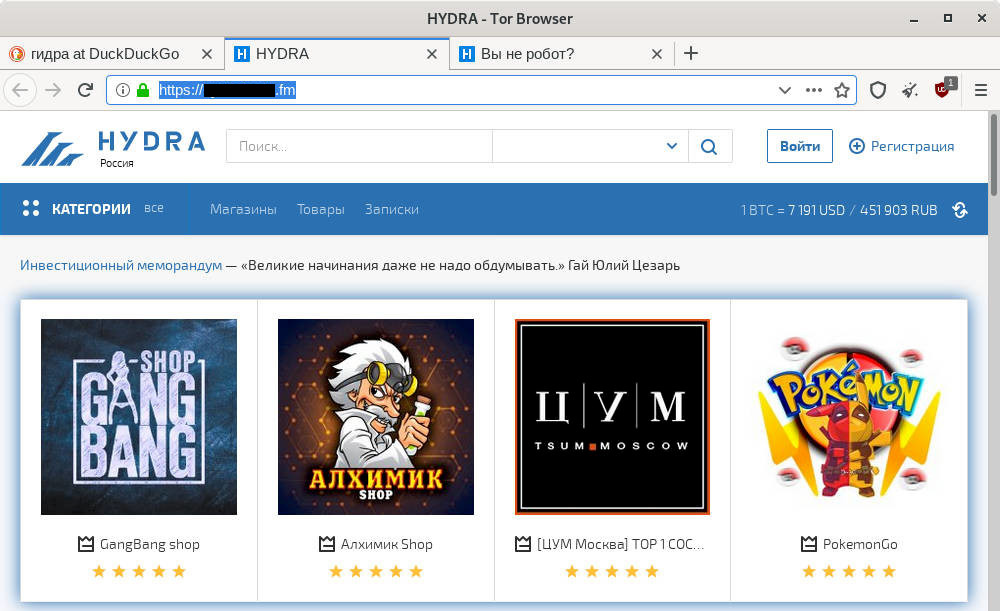

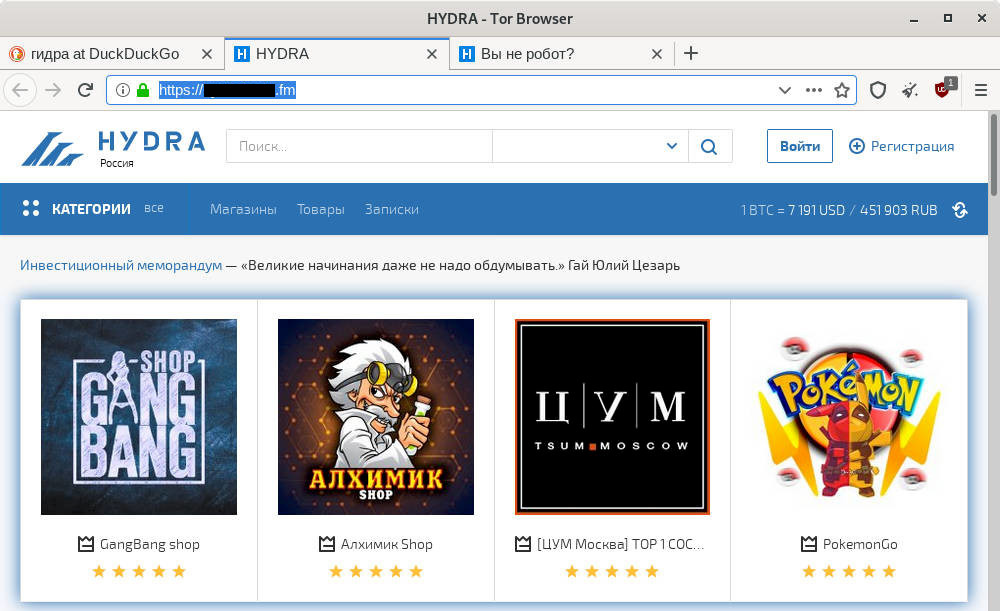

Сайт мошенников

Сайт мошенников